「どこから始めて、どう進めばよいか?」その答えがここにある。

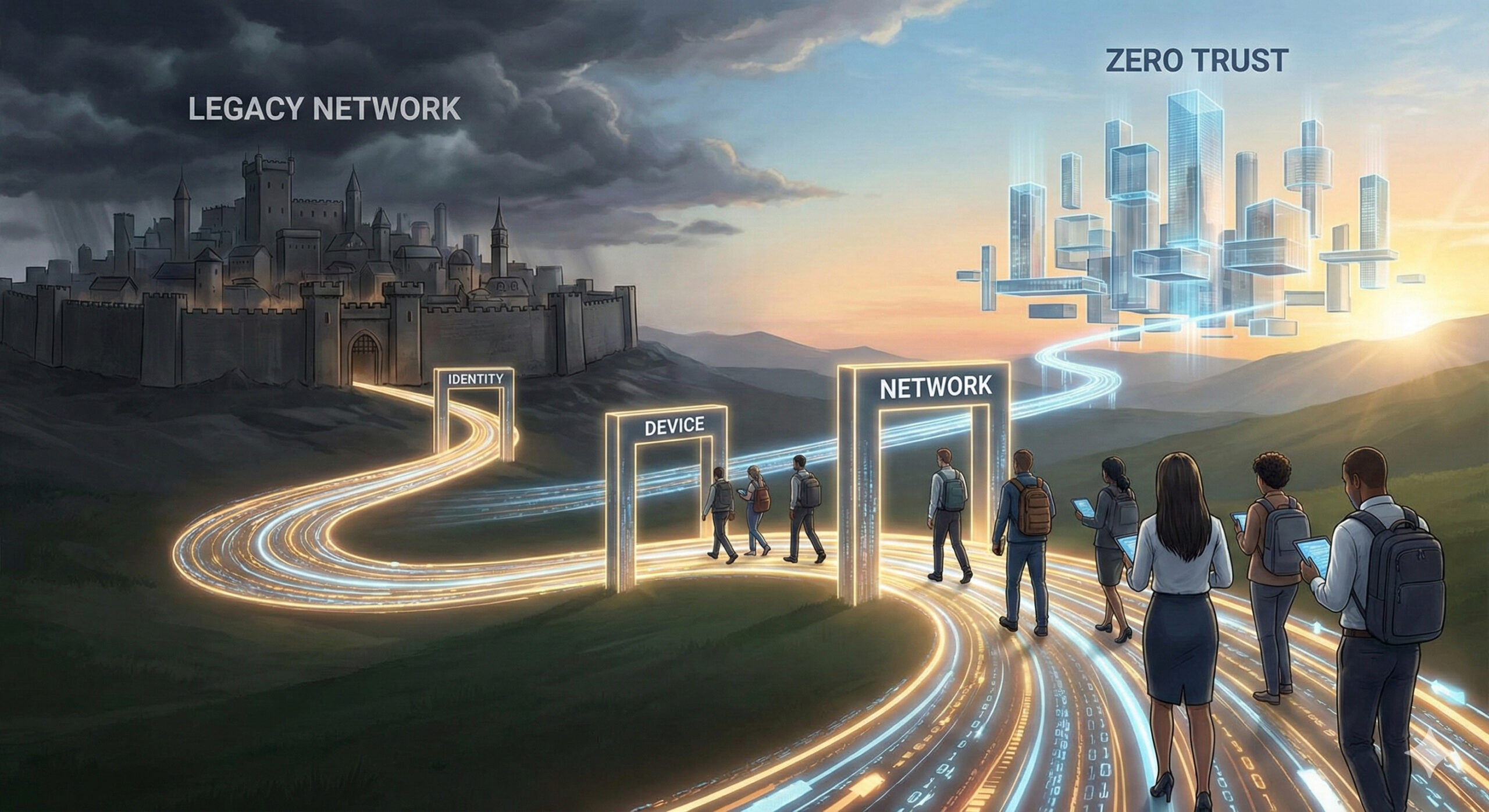

本カテゴリー(Zero Trust Implementation Guide)は、境界防御が崩壊した現代における企業の生存戦略「ゼロトラスト×レジリエンス」を、体系的に習得するための【全15回の完全実装ガイド(連載)】です。

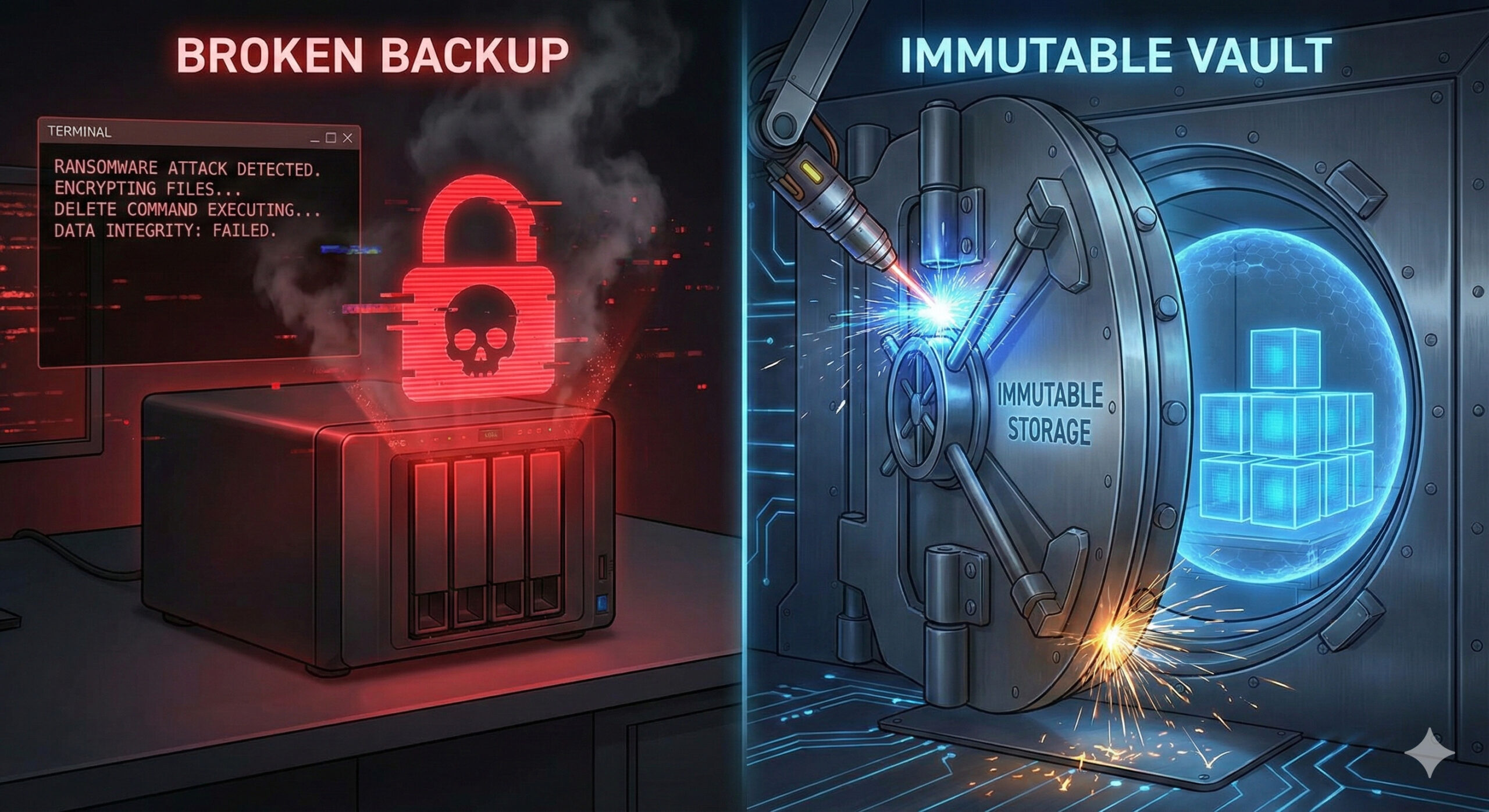

「Vol.01」の現状認識から始まり、ID管理、EDR導入、マイクロセグメンテーション、イミュータブルバックアップ、そして組織文化に至るまで。ZTRラボの技術ギルドが現場で培った実戦知を、ロードマップに沿って順序立てて解説します。

【推奨ルート】

まずは全体の地図となるピラー記事「【完全保存版】ゼロトラスト×レジリエンス 実装バイブル」から読み始め、Vol.00から順に進めていくことを強く推奨します。

まずは全体の地図となるピラー記事「【完全保存版】ゼロトラスト×レジリエンス 実装バイブル」から読み始め、Vol.00から順に進めていくことを強く推奨します。